漫画保密 | 信息安全意识漫谈(六) 网络与信息安全软件开发

随着数字化时代的飞速发展,网络与信息安全软件已成为抵御网络威胁、守护数字资产的重要防线。软件开发过程中的安全漏洞往往成为攻击者入侵的突破口。本期我们通过漫画的形式,与您漫谈在信息安全软件开发中应具备的关键意识与最佳实践。

一、安全开发生命周期(SDLC):从源头筑牢防线

软件开发并非仅仅是代码的堆砌,而是贯穿需求、设计、编码、测试、部署与维护的全过程。将安全理念融入每一个环节,即安全开发生命周期,是构建安全软件的基石。

* 漫画场景1:需求与设计阶段

画面中,开发团队正在开会。产品经理说:“我们需要一个用户登录功能。”安全架构师立刻追问:“认证机制是什么?是否考虑多因素认证?密码存储是否加盐哈希?”旁边的开发人员恍然大悟,在需求文档中标注了安全要求。

启示:在需求分析与系统设计阶段,就必须明确安全需求与架构,如数据加密、访问控制、日志审计等,防患于未然。

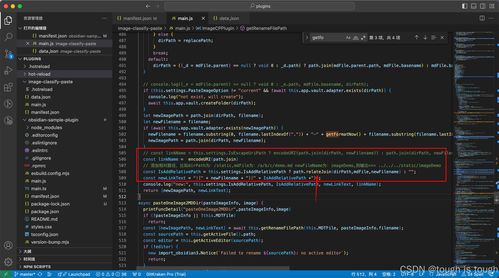

* 漫画场景2:编码与测试阶段

一位程序员正在写代码,屏幕上飘着几个“幽灵”:SQL注入、跨站脚本(XSS)、缓冲区溢出。他熟练地使用参数化查询、对输入输出进行编码校验、采用安全函数。旁边,测试人员不仅在做功能测试,还在进行渗透测试与漏洞扫描。

启示:开发人员需掌握安全编码规范,避免常见漏洞;测试需包含专门的安全测试,主动发现并修复漏洞。

二、常见安全漏洞与防范漫谈

1. 注入攻击(如SQL注入):

漫画:一个恶意的“SQL语句怪兽”试图通过输入框闯入数据库大门。门上贴着“参数化查询”与“存储过程”的封条,怪兽被牢牢挡在外面。

要点:永远不要信任用户输入!使用参数化查询或预编译语句,对输入进行严格的过滤与验证。

2. 跨站脚本(XSS):

漫画:用户在论坛看到一条评论,点开后却弹出恶意脚本,窃取了他的Cookie。另一侧,网站对用户输入的内容进行了HTML编码处理,恶意脚本变成了一串无害的字符显示出来。

要点:对所有用户可控的数据进行适当的输出编码(如HTML编码、JavaScript编码),并设置HttpOnly等Cookie安全属性。

3. 不安全的直接对象引用(IDOR):

漫画:用户A通过修改URL中的参数“id=123”,试图访问用户B的文件(id=456)。系统检测到权限不符,立刻弹出“访问被拒绝”的提示,并记录下这次异常尝试。

要点:每次数据访问前必须进行严格的权限校验,避免通过篡改参数越权访问。

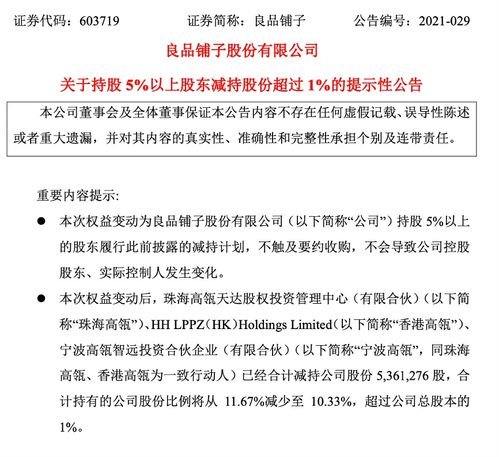

4. 敏感信息泄露:

漫画:错误提示页面详细列出了数据库错误信息、堆栈跟踪。攻击者如获至宝。修改后,错误页面只显示友好的“抱歉,出了点问题”,详细日志则记录在安全的服务器内部。

要点:避免向用户展示详细的系统或错误信息;加密存储敏感数据(如密码、个人身份信息);通信使用HTTPS。

三、开发工具与依赖的安全

- 漫画场景:开发人员开心地从开源仓库下载了一个功能强大的第三方库。不料库中隐藏着一个带有漏洞的“特洛伊木马”。使用软件成分分析(SCA)工具扫描后,木马被标记出来,团队及时寻找了更安全的替代版本。

- 启示:谨慎选择第三方组件、库和框架,定期更新以修复已知漏洞;使用自动化工具管理依赖安全。

四、安全文化与持续学习

信息安全软件开发不仅是技术问题,更是意识与文化问题。

- 漫画:团队办公室墙上贴着“安全第一”的海报。定期举行安全编码培训、代码审计会议和攻防演练。开发、测试、运维和安全人员坐在一起,共同讨论如何让产品更安全。

- 要点:培养团队全员的安全意识;鼓励安全知识与经验的分享;将安全作为核心质量指标之一。

###

网络与信息安全软件的开发,是一场与潜在威胁赛跑的持久战。通过将安全深度集成到开发流程的每一个细胞中,通过每一行安全的代码、每一次严谨的测试、每一个负责任的决策,我们才能构建出真正值得信赖的数字盾牌。安全之路,始于开发,行于每一处细节。让我们携手,为更安全的网络空间贡献力量!

如若转载,请注明出处:http://www.2000cloud.com/product/46.html

更新时间:2026-05-26 16:09:32