网络信息安全动态防御体系的构建与软件开发实践

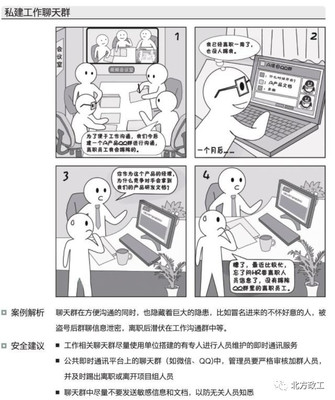

随着信息技术的迅猛发展,网络空间已成为国家安全、经济发展和社会稳定的关键领域。网络攻击手段日益复杂多变,传统的静态防御策略已难以应对高级持续性威胁(APT)、零日漏洞等新型安全挑战。因此,构建一套高效、智能的网络信息安全动态防御体系,并依托先进的软件开发技术实现其落地应用,成为当前网络安全领域的重要研究方向。

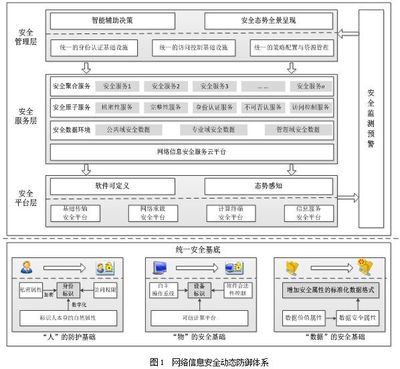

一、动态防御体系的核心理念与架构

动态防御体系的核心在于“以动制动”,通过持续变化和主动适应来增加攻击者的成本和不确定性。其核心理念包括:

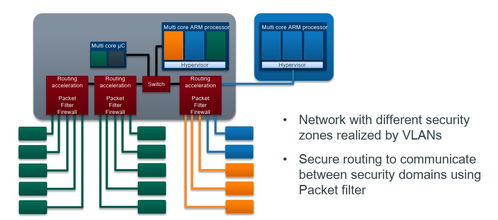

- 纵深防御与弹性恢复:不依赖单一防护层,而是构建多层、异构的防御机制,确保某一层被突破后,其他层仍能提供保护,并具备快速恢复能力。

- 主动感知与智能响应:利用大数据分析、人工智能(AI)和机器学习(ML)技术,实时监控网络流量、用户行为和系统状态,自动识别异常并触发响应机制。

- 动态混淆与移动目标防御(MTD):通过随机化系统配置、网络拓扑、服务端口等,使攻击目标不断变化,降低攻击成功率。

动态防御体系的典型架构通常包括以下层次:

- 感知层:部署传感器和探针,收集网络、主机、应用等多维数据。

- 分析层:利用安全信息和事件管理(SIEM)、威胁情报平台(TIP)进行关联分析和威胁狩猎。

- 决策层:基于策略引擎和AI模型,生成响应指令。

- 执行层:通过防火墙、入侵防御系统(IPS)、终端检测与响应(EDR)等执行隔离、阻断或修复操作。

- 反馈层:将响应效果反馈至系统,实现闭环优化。

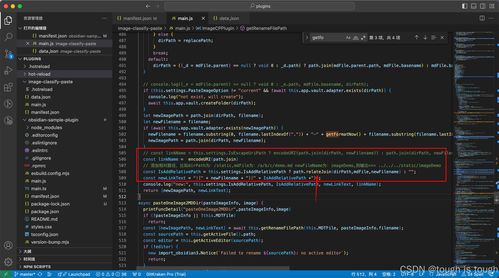

二、网络与信息安全软件开发的关键技术

实现动态防御体系离不开先进的软件开发支持。以下是几项关键技术:

- 微服务与容器化:采用微服务架构和Docker、Kubernetes等容器技术,提高系统的模块化、可扩展性和部署灵活性,便于快速迭代和隔离故障。

- DevSecOps集成:将安全能力嵌入软件开发的全生命周期,通过自动化工具实现持续集成/持续部署(CI/CD)中的安全测试、漏洞扫描和合规检查。

- API优先设计:构建开放的应用程序编程接口(API),方便与第三方安全工具、威胁情报源和云服务平台集成,增强生态协同能力。

- 低代码/无代码平台:为安全运营人员提供可视化编排工具,降低复杂响应流程的开发门槛,提升应急响应效率。

三、动态防御软件开发的实践路径

- 需求分析与架构设计:明确防御场景(如云环境、物联网、工控系统),设计可扩展的软件架构,确保高可用和低延迟。

- 核心模块开发:重点开发威胁检测引擎(基于规则、行为或AI模型)、策略管理模块、自动化响应执行器等。

- 数据管道构建:利用消息队列(如Kafka)、流处理框架(如Flink)实现海量安全数据的实时采集、清洗与分发。

- 测试与验证:通过红蓝对抗、渗透测试和模拟攻击验证防御效果,并利用沙箱环境进行安全隔离测试。

- 持续运维与优化:建立监控告警机制,定期更新威胁情报和检测规则,基于实战反馈优化模型和策略。

四、挑战与展望

尽管动态防御体系展现出巨大潜力,但在软件开发与部署中仍面临诸多挑战:

- 技术复杂性:AI模型的可解释性、误报率控制、大规模实时数据处理等技术难题需持续攻关。

- 成本与资源:动态防御系统的建设与维护成本较高,对人才和计算资源要求苛刻。

- 合规与隐私:在数据收集与分析过程中,需平衡安全需求与隐私保护、合规要求(如GDPR、网络安全法)。

随着边缘计算、5G、量子加密等新技术的发展,动态防御体系将向更分布式、自适应和智能化的方向演进。软件开发也将更加注重轻量化、自动化和智能化,通过开源协作与标准化推动产业生态成熟,为构建安全可信的网络空间提供坚实支撑。

网络信息安全动态防御体系的研究与实践是一项系统工程,需要技术创新、软件开发与运营管理的深度融合。只有以动态思维引领防御策略,以先进软件赋能安全能力,才能在攻防对抗中赢得主动,筑牢数字时代的网络安全防线。

如若转载,请注明出处:http://www.2000cloud.com/product/48.html

更新时间:2026-05-30 02:41:21